コラム

【2024年最新】情報セキュリティ対策の最新動向をご紹介

サイバーセキュリティとは、外部のサイバー攻撃から社内のシステムやデバイスを保護し、セキュリティ上の脅威・被害を防ぐための慣行や対策です。企業の情報システム担当者のなかには、「サイバーセキュリティの事例や対策方法について理解を深めたい」という方もいるのではないでしょうか。

この記事では、サイバーセキュリティの最新事例や情シス部門が行うべきセキュリティ対策について解説します。

目次

- 1 サイバーセキュリティとは

- 2 サイバー攻撃の代表的な事例

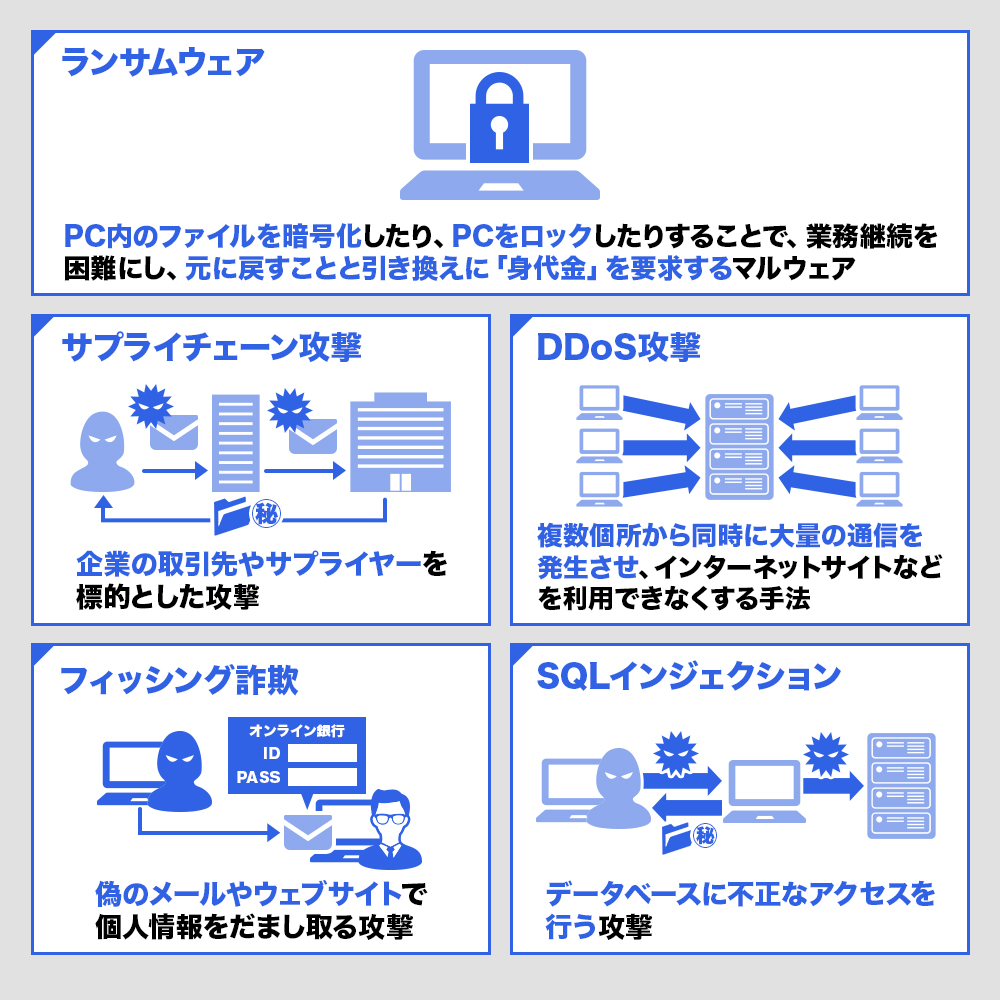

- (1)ランサムウェア攻撃

- (2)サプライチェーン攻撃

- (3)DDoS攻撃

- (4)フィッシング詐欺

- (5)SQLインジェクション

- 3 【2024最新】サイバー攻撃の被害事例

- (1)情報漏洩

- (2)マルウェア

- 4 生成AIの悪用によるサイバー攻撃の進化

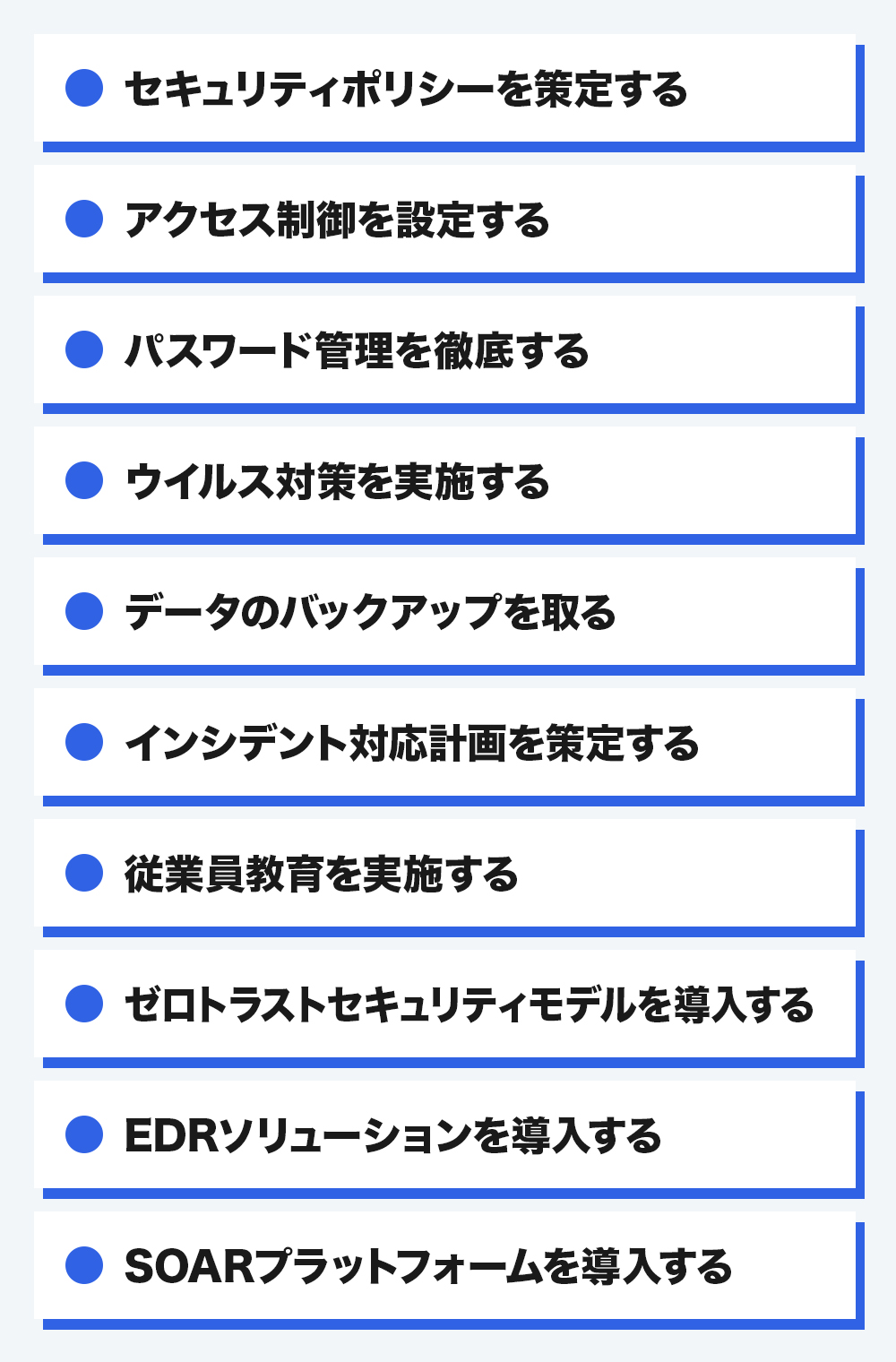

- 5 情シス部門が行うべき情報セキュリティ対策10選

- (1)サイバーセキュリティ対策並びに運用におけるセキュリティポリシーを策定し、順守する

- (2)アクセス制御を設定する

- (3)パスワード管理を徹底する

- (4)ウイルス対策を実施する

- (5)データのバックアップを取る

- (6)インシデント対応計画を策定する

- (7)従業員教育を実施する

- (8)ゼロトラストセキュリティモデルを導入する

- (9)EDRソリューションを導入する

- (10)SOARプラットフォームを導入する

- 6 まとめ

1. サイバーセキュリティとは

サイバーセキュリティとは、コンピューターシステムやネットワーク、プログラム、データなどをサイバー攻撃から守り、セキュリティリスクや損害を防止するための慣行や対策を指します。

サイバーセキュリティでは、一般的に情報の「機密性・完全性・可用性」を確保することが重要とされています。

一つ目の機密性とは、あらかじめ認証されたユーザーだけが情報にアクセスできる状態を保つことです。二つ目の完全性とは、正しい情報内容を保護し、データの改ざんや消去などがされていない状態を指します。そして三つ目の可用性とは、必要な時に必要な情報へアクセスできる状態を保つことです。

2. サイバー攻撃の代表的な事例

近年ではITの普及とともに、サイバー攻撃も増えてきています。

本項では、サイバー攻撃の代表的な事例として、以下の項目について紹介します。

(1)ランサムウェア攻撃

ランサムウェア攻撃とは、被害者のコンピューターやデータを暗号化し、復元のために身代金を要求する攻撃のことです。最近では、あらかじめ情報を盗み出し、公開されたくなければ身代金を支払うよう脅す「二重強迫型」が主流です。

ランサムウェア攻撃による被害としては、以下のような事例があります。

<事例:ITシステム管理サービスを提供する米国企業のKaseya>

同社は、リモート監視・管理ソフトウェアの脆弱性を悪用したランサムウェア攻撃を受けたことにより、サーバーダウンおよび約1,500社の関係先への業務影響にまで被害が発展しました。関係先のひとつであるスウェーデンのスーパーマーケットチェーンCoopは、この被害によって多数の店舗で営業停止を余儀なくされたとのことです。攻撃者は、復号ツールと引き換えに、7,000万ドル(約78億円)を要求したとされています。

(2)サプライチェーン攻撃

サプライチェーン攻撃とは、企業の取引先やサプライヤーを標的、あるいはランダムに行う攻撃です。取引先が攻撃を受けることで、その影響が企業にも及ぶ可能性があります。サプライチェーン攻撃による被害としては、たとえば以下のような事例が挙げられます。

<事例:ネットワーク管理ソフトウェアなどを提供している米国企業のSolarWinds>

攻撃者は、同社の製品「Orion」に対してサプライチェーン攻撃を行い、3万社以上の導入企業の約半数にあたる18,000社のユーザーに被害をもたらしました。同社は、このサプライチェーン攻撃によるリスクを早い段階で知りながら、一部の情報しか開示せず情報を隠蔽したとされています。

その結果、同社および同社の最高情報セキュリティ責任者(CISO)は、既知のサイバーセキュリティリスク・脆弱性に関する詐欺行為と内部統制の不備により米国証券取引委員会から告発された事例となっています。

(3)DDoS攻撃

DDoS(Distributed Denial of Service)攻撃は、大量のアクセスを送りつけることで、サーバーやネットワークをダウンさせる攻撃です。DDoS攻撃による被害としては、最近では以下のような事例がありました。

<事例:行政情報のポータルサイト「e-Gov」などの政府機関のWebサイト>

行政情報のポータルサイト「e-Gov」など政府機関のWebサイトは、1秒間に最大100ギガバイトものデータを送りつけて機能停止させるDDos攻撃を受け、一時的に閲覧不可の状態となりました。

DDos攻撃の発信元IPアドレスは数万件で、ほとんどが海外からであり、ロシアを支持するハッカー集団との関連性が調査されています。本事例を受け、政府や警察庁は民間事業者にもCDN※導入などによるセキュリティ対策の重要性を呼びかけています。

※ CDN:コンテンツデリバリーネットワークの略称で、WebサイトやWebアプリケーションのコンテンツをユーザーに高速で安全に配信するためのネットワーク

(4)フィッシング詐欺

フィッシング詐欺は、偽のメールやウェブサイトで個人情報を騙し取る攻撃です。フィッシング詐欺による被害としては、以下のような事例があります。

<事例:データベース管理システムであるMongoDB>

MongoDBはフィッシング攻撃の被害により、企業システムに対する不正アクセスのインシデントが発生したことを発表しました。これにより、顧客の属性情報や連絡先情報が漏洩した可能性があるとされています。これを受けてMongoDBはすべての顧客に対し、フィッシング耐性のある多要素認証の有効化やパスワード変更を推奨しています。

(5)SQLインジェクション

SQLインジェクションは、データベースに不正なアクセスを行い、データベース内の情報を窃取する攻撃です。SQLインジェクションによる被害としては、以下のような事例があります。

<事例:テーマパーク運営事業を行う日本企業の公式サイト>

本事例では、SQLインジェクションを利用した外部からの不正アクセスにより、ファンクラブ会員や仮会員登録者のメールアドレスが一部流出したとされています。

これを受けて本企業では、攻撃に対する防御策に加えて、Webサイトの安全性の再検証やWebサイト開発管理体制の強化を実施するとしています。

3. 【2024最新】サイバー攻撃の被害事例

ここでは、2024年2月時点の最新のサイバー攻撃と被害事例として、以下の事例について紹介します。

- • 情報漏洩

- • マルウェア

(1)情報漏洩

サイバー攻撃による代表的な被害として、機密情報などの情報漏洩が挙げられます。

<事例:外務省のシステム>

外務省のシステムは、外交上の機密情報を含む公電をやりとりする重要なシステムです。本システムが中国からサイバー攻撃を受け、機密情報を含む公電が中国当局に幅広く読み取られた可能性が報じられています。

これを受け政府は、外務省や防衛省、警察庁、公安調査庁、内閣情報調査室など機密情報を扱う機関のシステム点検を強化するとともに、 脆弱性のあるプログラムを改善する方針を示しています。

参考:読売新聞オンライン|外務省のシステムに中国がサイバー攻撃、公電含む大規模な情報漏えい…主要な政府機関のシステム点検

(2)マルウェア

マルウェアとは悪意のあるソフトウェアの総称であり、マルウェアによるサイバー攻撃にはさまざまなものがあります。

<事例:中国の高度なマルウェア「COATHANGER」>

中国のサイバー攻撃者は、Fortinet社の次世代ファイアウォール「FortiGate」に存在する脆弱性を悪用し、オランダ軍のネットワークに侵入しました。COATHANGERによって約50人分のユーザーアカウント情報が窃取されたと見られています。

COATHANGERは遠隔操作型トロイの木馬であり、再起動やファームウェアアップデートでは削除が困難とされています。現時点では、Fortinet製品の再インストール・再構成以外に解決策はないとのことで、マルウェアの脅威が巧妙化していることがわかる事例です。

参考:REOTERS|Chinese spies hacked Dutch defence network last year - intelligence agencies

4. 生成AIの悪用によるサイバー攻撃の進化

近年では、ChatGPTをはじめとする生成AIが台頭しています。それにより、サイバー攻撃の最新動向としても生成AIを悪用したサイバー攻撃が懸念されています。

たとえば、ChatGPTなどの生成AIに特殊な質問などを入力して機能制限を不正に解除する「ジェイルブレイク」(脱獄)と呼ばれる手法などが代表的です。これにより、通常では生成AIが拒否するような回答が出力されるようになります。具体的には、ChatGPTを使って既存のマルウェアを改良したり、ランサムウェアのソースコードやフィッシングメールを作成したりといった悪用の可能性も示唆されています。

また、生成AIのログイン情報や会話履歴などが盗まれることで、個人情報や業務上の機密情報が漏洩するリスクも無視できません。生成AIは業務効率化などに役立つ便利なツールである反面、その便利さを悪用したサイバー攻撃の進化も同時に懸念されているのです。

5. 情シス部門が行うべき情報セキュリティ対策10選

ここからは、情シス部門が行うべき情報セキュリティ対策として、以下の10選を紹介します。

(1)サイバーセキュリティ対策並びに運用におけるセキュリティポリシーを策定し、順守する

まずは、会社全体として自社のセキュリティポリシーを策定することが重要です。

セキュリティポリシーを策定することで、社内で情報の取り扱いなどに関する共通認識を図ることができ、情シス部門も特に関連する内容を順守しやすくなります。その結果、情報漏洩やセキュリティインシデントのリスク軽減にもつながります。

(2)アクセス制御を設定する

社内にはさまざまな部署や立場の従業員がいるため、アクセス制御を設定することも必要です。部署ごと・役職ごとにアクセス権限を付与し、必要な人だけが情報にアクセスできる環境を整備することがポイントとなります。

特定の情報にアクセスできる対象者を絞ることで、情報漏洩のリスクを低減するとともに、インシデント発生時の追跡も行いやすくなるでしょう。

特にサイバーセキュリティの観点としては、Administratorなどの特権となるアクセス権限はそのままの名称で利用しない、利用者を制限する、監査を行うなど、より厳密な管理が求められます。

(3)パスワード管理を徹底する

不正ログインによる情報漏洩などを防ぐためには、パスワード管理を徹底することも大切です。パスワードを設定する際は、英数字・大文字と小文字・記号をすべて含むように条件付けした上で10桁以上に設定することで、パスワードを推測されにくくなります。

また、共有アカウントがあり、かつ長期間パスワードが変更されていない場合は危険です。複雑かつ推測されにくいパスワードに定期的に変更しましょう。

(4)ウイルス対策を実施する

外部からのサイバー攻撃を防止する上では、ウイルス対策を実施することも重要です。社内のさまざまなシステムやアプリケーション、デバイスなどに対して、ウイルス対策が施されているかを改めて確認するようにしましょう。

また、ウイルス対策ソフトウェアは、常に最新のパターンファイルが適用されるように設定しておくこともポイントです。

(5)データのバックアップを取る

サイバー攻撃によって万が一情報が改ざん・削除された場合に備えて、データのバックアップを取っておくことも大切です。

スタンバイ用のサーバーを同一ネットワーク上に置いておくことによって、ランサムウェア被害に及ぶリスクがあるため、バックアップ方法としては以下の3つが望ましいです。

- • オフラインバックアップ

- • クラウドバックアップ・テープバックアップ

- • スナップショットバックアップ(攻撃側に閲覧ができないバックアップ領域を作る方法)

また、レプリケーション(複製)バックアップの場合は、暗号化されたバックアップデータを別拠点にレプリケーション(複製)してしまうため、バックアップデータすら失われる可能性があります。

そのため、物理的に離れた場所に構築する場合は、バックアップデータを複数世代保存しておくことが有効です。

(6)インシデント対応計画を策定する

十分なセキュリティ対策を行っていても、インシデントの発生をゼロにすることはできません。そのため、インシデントが発生した際のインシデント対応計画を事前に策定しておくことも重要です。

インシデントが発生した際の報告ルートや報告方法、初動対応手順などをあらかじめ明確化しておくことで、万が一の時でも冷静に対応を進めていくことができるでしょう。

(7)従業員教育を実施する

社内の情報セキュリティ対策は、情シス部門だけでなく社内全体で行っていくべき取り組みです。情報漏洩などのリスクを低減するためには、従業員教育を実施することもポイントとなります。

e-ラーニングなどを用いたセキュリティ教育を定期的に実施し、従業員全員がサイバー攻撃の種類や事例、セキュリティ上のリスク、注意すべき事項などを理解しておくことが求められます。

加えて情シス部門の場合は、最新のサイバー攻撃の動向や、対策手法を収集し、知識をアップデートし続けることが重要です。

(8)ゼロトラストセキュリティモデルを導入する

ゼロトラストセキュリティモデルを導入することも有効な手段です。ゼロトラストセキュリティモデルとは、「ゼロトラスト」(決して信用しない)という考え方のもと、ネットワークの内外を問わずすべてのユーザーやデバイスに対して認証やアカウント制御、アクセス制御などを行うセキュリティモデルです。

ゼロトラストセキュリティモデルを導入することで、アクセス認証をより厳密に管理できるようになり、情報漏洩などのリスクを低減することができます。

(9)EDRソリューションを導入する

EDRソリューションを導入する方法もあります。EDRとは「Endpoint Detection and Response」の略であり、エンドポイント(PCやスマートフォンなどの各種デバイス)のセキュリティ担保を行うための仕組みです。サイバー攻撃は年々巧妙化しており、ウイルス対策ソフトやファイアウォール、UTMなどの検出を回避するのにあらゆる手立てを使うため、攻撃を完全に防ぐことは困難です。

そのため、脅威の侵入を防ぐだけでなく、デバイスの挙動監視によって侵入された後の検知・対処を迅速に行うことが求められます。EDRソリューションは、エンドポイントに脅威が侵入するリスクをあらかじめ想定し、脅威の早期検知・対処によって被害を最小限に抑えることを目的としています。

(10)SOARプラットフォームを導入する

SOARプラットフォームを導入することもセキュリティ対策のひとつです。SOARとは「Security Orchestration, Automation and Response」の略であり、情報セキュリティの管理・運用業務の効率化・自動化を実現するためのプラットフォームです。

SOARプラットフォームを導入することで、インシデント発生のリスクをいち早く見つけられる可能性が高まり、自動化が実現すると不足しがちな情報セキュリティ人材の負担軽減や業務効率化に貢献します。

6. まとめ

サイバーセキュリティとは、外部のサイバー攻撃から社内の情報資産を守り、セキュリティ上の脅威・被害を防止するための取り組みです。サイバー攻撃にはランサムウェア攻撃やDDoS攻撃などさまざまなものがあります。

また、近年ではChatGPTなどの生成AIを悪用したサイバー攻撃も台頭し、サイバー攻撃は巧妙化の一途をたどっています。

サイバー攻撃の被害を最小限に抑えるためには、アクセス制御・パスワード管理などの管理面に加えて、従業員教育などの教育面も重要です。また、サイバー攻撃を受けることを前提としたインシデント対応計画を策定し、迅速な初動対応を行えるように準備しておくことも大事なポイントとなるでしょう。

株式会社CISO

代表取締役

那須 慎二

中堅中小企業向けにセキュリティの支援を行う株式会社CISO 代表取締役。人の心根を良くすることで「セキュリティ」のことを考える必要のない世界の実現を目指し、独自のセキュリティサービス(特許取得)を提供。業界問わず幅広く講演・執筆多数。近著に「知識ゼロでもだいじょうぶ withコロナ時代のためのセキュリティの新常識(ソシム)」あり。

関連ページ

関連コラム